في عالم الأمن السيبراني، يمثل اكتشاف ثغرات جديدة تحديًا مستمرًا. مؤخرًا، استغلت مجموعة التهديد المشهورة باسم EncryptHub ثغرة أمنية جديدة في نظام التشغيل ويندوز لإنشاء سلسلة من الهجمات الإلكترونية، مستهدفة قطاعات متعددة بأدوات ضارة مثل الأحصنة الخلفية (Backdoors) وبرمجيات سرقة المعلومات.

تحليل ودراسة للثغرة

تعود الثغرة الأمنية المستغلة، المعروفة برمز CVE-2025-26633 والتي حصلت على تقييم نقاط الضعف الشائعة (CVSS) يبلغ 7.0، إلى مايكروسوفت التي وصفتها بأنها ثغرة في إطار عمل إدارة التحكم (MMC)، مما يسمح للمهاجمين بتجاوز ميزات الأمان المحلية. تم إصلاح هذه الثغرة خلال تحديثات Patch Tuesday الأخيرة.

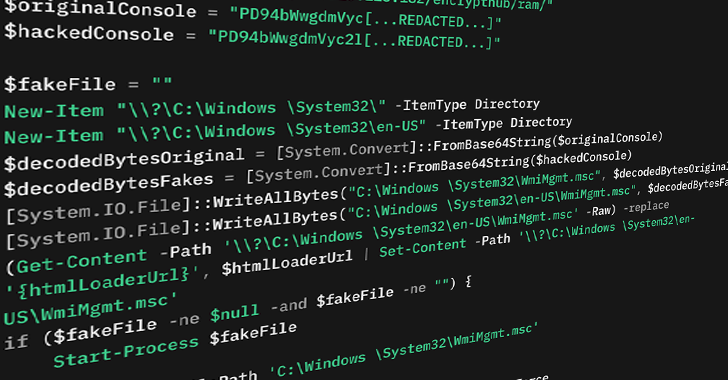

أوضحت شركة ترند مايكرو أن مجموعة التهديد استغلت هذه الثغرة من خلال طريقة تُعرف باسم MSC EvilTwin، حيث يتم استخدام ملفين من نوع .msc بنفس الاسم، أحدهما نظيف والآخر ضار، مما يمكن المهاجم من تحميل الملف الضار بدلاً من الملف الأصلي.

الإجراءات التقنية للهجوم

تستغل هذه الهجمات mmc.exe وآلية MUIPath لتحميل ملفات ضارة دون علم الضحية. كما لوحظ أن EncryptHub اعتمدت على طرق أخرى لتشغيل الحمولات الضارة على الأنظمة المصابة:

- استخدام ExecuteShellCommand لتنزيل وتشغيل حمولات ضارة إضافية.

- استخدام مسارات موثوقة زائفة لتجاوز التحكم في حساب المستخدم (UAC).

بدأت هذه السلسلة من الهجمات عبر تحميل ملفات MSI موقعة رقمياً، متنكرة بكونها برامج صينية شرعية، مثل DingTalk أو QQTalk، لاستدراج الضحايا وتنزيل الحمولات الضارة.

التحديات والتهديدات المحتملة

تتمثل التحديات الرئيسية في هذه الهجمات في قدرتها على الحفاظ على التواجد المستمر في الأنظمة المستهدفة وسرقة المعلومات الحساسة. إن استخدام هذه التقنيات المتقدمة يشير إلى تطور مستمر في تكتيكات المهاجمين، مما يزيد من تعقيد جهود الدفاع السيبراني.

رؤى الخبراء واتجاهات الأمن السيبراني

في ضوء هذه التطورات، يجب على المؤسسات تكثيف استراتيجيات الحماية الخاصة بها، بما في ذلك تطبيق التحديثات الأمنية بسرعة، وتفعيل ممارسات الحماية المتقدمة مثل مراقبة الأنشطة غير المعتادة على الشبكة.

مع استمرار هذه الحملة في التطور، من المهم للمتخصصين في الأمن السيبراني أن يظلوا على اطلاع بأحدث الاتجاهات والتقنيات المستخدمة في الهجمات، لضمان قدرة نظم الحماية على التصدي لمثل هذه التهديدات المتقدمة.

ما رأيك في هذه التطورات؟ هل تعتقد أن المؤسسات مستعدة لمواجهة مثل هذه التهديدات؟ شاركنا رأيك عبر تويتر أو فيسبوك.

شاركنا رأيك بتعليق