تتواصل التهديدات السيبرانية عبر العالم، وهذه المرة تظهر حملة جديدة تحت اسم “RevivalStone” تستهدف الشركات اليابانية في قطاعات التصنيع والمواد والطاقة في مارس 2024. وتُعتبر هذه الحملة جزءًا من النشاطات الخبيثة التي يقوم بها مجموعة التهديدات المعروفة بـ “Winnti”، والتي يُعتقد أنها مرتبطة بالصين.

تحليل مفصل وسياق أوسع

تُعد مجموعة “Winnti”، التي تعمل منذ عام 2012 على الأقل، واحدة من أبرز الجهات الفاعلة في مجال التجسس السيبراني. وتشتهر المجموعة باستخدام برمجيات خبيثة تتسم بالقدرة على إخفاء الاتصالات وتحليلها، بالإضافة إلى استخدام شهادات رقمية مسروقة وشرعية. تستهدف هذه المجموعة بشكل رئيسي القطاعات الصناعية والمادية في منطقة آسيا والمحيط الهادئ (APAC)، مستغلة نقاط الضعف في التطبيقات العامة مثل IBM Lotus Domino.

تُظهر التقارير أن الهجمات الأخيرة بين نوفمبر 2023 وأكتوبر 2024 قد استغلت نقاط ضعف في التطبيقات العامة لتوزيع البرمجيات الضارة (Malware). من بين هذه البرمجيات:

- DEATHLOTUS – باب خلفي يدعم إنشاء الملفات وتنفيذ الأوامر.

- UNAPIMON – أداة لتجنب الدفاعات مكتوبة بلغة C++.

- PRIVATELOG – محمل يستخدم لإسقاط Winnti RAT.

- CUNNINGPIGEON – باب خلفي يستخدم Microsoft Graph API لجلب الأوامر.

- WINDJAMMER – جذر خفي قادر على اعتراض واجهة شبكة TCPIP.

- SHADOWGAZE – باب خلفي يعيد استخدام منفذ الاستماع من خادم IIS.

الآثار والتداعيات الأمنية

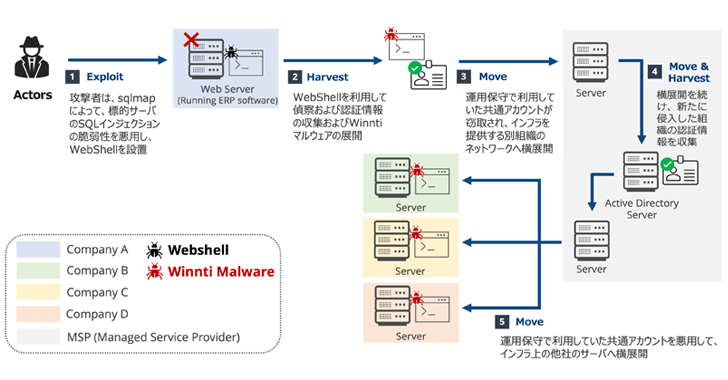

تُظهر الحملة المعروفة باسم “RevivalStone” تعقيدًا متزايدًا في الهجمات السيبرانية التي تستهدف أنظمة تخطيط موارد المؤسسات (ERP) باستخدام تقنيات مثل حقن SQL لإسقاط البرمجيات الخبيثة مثل China Chopper وBehinder. تستغل هذه البرمجيات الخبيثة الوصول للقيام بعمليات استطلاع وجمع بيانات الاعتماد للحركة الجانبية، بالإضافة إلى توزيع نسخة محسنة من برمجية Winnti.

توسعت الحملة لتشمل خرقًا لأحد مقدمي الخدمات المُدارة (MSP)، مستغلة حسابًا مشتركًا، مما أتاح لها استخدام بنية تحتية الشركة لنشر البرمجيات الخبيثة إلى ثلاث شركات أخرى.

رؤى الخبراء والتوسع في الاتجاهات السيبرانية

وفقًا للباحثين Takuma Matsumoto وYoshihiro Ishikawa، تشير الحملة إلى الإصدار الخامس من البرمجية المعروفة باسم Winnti v5.0، والتي أضيفت لها ميزات مثل الإخفاء والتشفير المحدث وتجنب منتجات الأمان. يتوقع أن تواصل المجموعة تحديث وظائف برمجية Winnti واستخدامها في الهجمات المستقبلية.

بالتزامن مع ذلك، كشفت Fortinet FortiGuard Labs عن مجموعة هجوم تعتمد على نظام Linux تُعرف باسم SSHDInjector، والتي تم تصميمها لاختراق خدمات SSH على الأجهزة الشبكية وتنفيذ عمليات خفية منذ نوفمبر 2024.

تفاعل ومناقشة

في ظل هذا النمو المتسارع للتهديدات السيبرانية، ما هي الاستراتيجيات التي يمكن للشركات اتخاذها لتعزيز دفاعاتها ضد مثل هذه الهجمات المتقدمة؟

لمزيد من الأخبار الحصرية والمحتوى المتعلق بالأمن السيبراني، تابعونا على تويتر وفيسبوك.

شاركنا رأيك بتعليق